CSAPP: Bomb Lab

Bomb Lab是CS:APP一书中第二个实验,实验中的bomb实际上是一个程序的二进制文件,该程序由一系列phase组成,每个phase需要我们输入一个字符串,然后该程序会进行校验,如果输入的字符串不满足拆弹要求,那么就会打印BOOM!!!。

完成整个实验的思路是通过objdump对bome进行反编译(objdump -d bomb > bomb.txt),获取所有的汇编代码。提取每个阶段对应的代码并借助gdb进行分析,逐一拆弹。

Phase 1

phase_1对应的代码如下所示。

0000000000400ee0 <phase_1>:

400ee0: 48 83 ec 08 sub $0x8,%rsp

400ee4: be 00 24 40 00 mov $0x402400,%esi

400ee9: e8 4a 04 00 00 callq 401338 <strings_not_equal>

400eee: 85 c0 test %eax,%eax

400ef0: 74 05 je 400ef7 <phase_1+0x17>

400ef2: e8 43 05 00 00 callq 40143a <explode_bomb>

400ef7: 48 83 c4 08 add $0x8,%rsp

400efb: c3 retq

由callq指令可以得知,phase_1调用了strings_not_equal,并将返回值存储于%eax中,test指令计算%eax的值是否等于0,je指令决定是否跳转,若%eax的值等于0,则跳转至0x400ef7处,也就是安全区域,拆弹成功,否则不跳转,即执行explode_bomb,拆弹失败。通过以上分析,可以得知phase_1的关键在于控制strings_not_equal的返回值。

在执行callq strings_not_equal指令之前,mov $0x402400,%esi将常数0x402400传递至%esi,根据x86-64寄存器使用规范,%esi的值是strings_not_equal函数的第二个参数,而第一个参数则是我们输入的值。因此,问题的关键在于如何得到%esi的值。

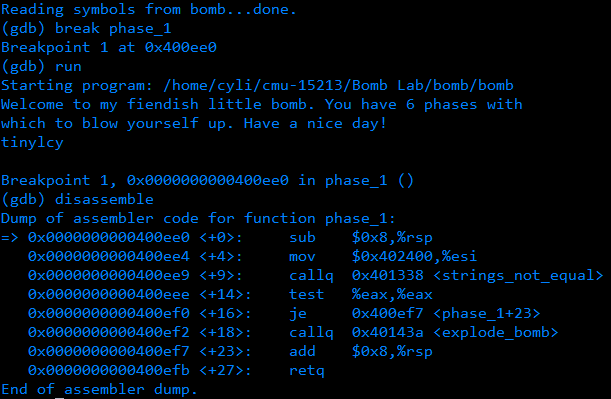

利用gdb对bomb进行调试,并在phase_1处设置断点,通过disassemble对当前函数进行反编译,使用stepi对指令进行单步调试,运行至phase_1第一条指令的初始状态如下图所示。

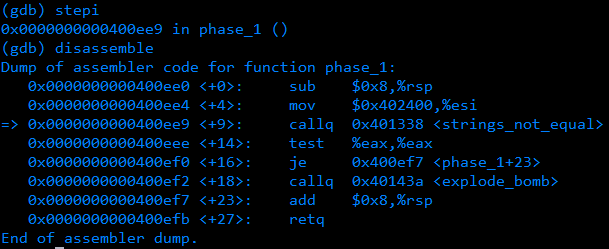

在进入phase_1之前,read_line函数从终端读取输入(可从bomb.c得知该信息,我输入的是tinylcy)。接着,通过stepi单步执行指令,直至指令mov $0x402400,%esi执行完毕,如下图所示。

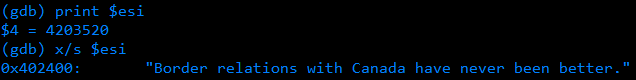

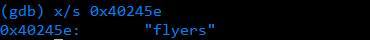

此时,strings_not_equal函数的第二个参数已经存储于%esi,通过print打印%esi的值,可以得知%esi存储的是一个内存地址,这是因为参数类型是字符串类型,因此寄存器存储的是内存地址,而非确切的字符串值,使用x打印位于地址%esi处的内容,如下图所示。

由此,我们得到了拆除pahse_1炸弹所需要的字符串。

Phase 2

phase_2对应的代码如下所示。

0000000000400efc <phase_2>:

400efc: 55 push %rbp

400efd: 53 push %rbx

400efe: 48 83 ec 28 sub $0x28,%rsp

400f02: 48 89 e6 mov %rsp,%rsi

400f05: e8 52 05 00 00 callq 40145c <read_six_numbers>

400f0a: 83 3c 24 01 cmpl $0x1,(%rsp)

400f0e: 74 20 je 400f30 <phase_2+0x34>

400f10: e8 25 05 00 00 callq 40143a <explode_bomb>

400f15: eb 19 jmp 400f30 <phase_2+0x34>

400f17: 8b 43 fc mov -0x4(%rbx),%eax

400f1a: 01 c0 add %eax,%eax

400f1c: 39 03 cmp %eax,(%rbx)

400f1e: 74 05 je 400f25 <phase_2+0x29>

400f20: e8 15 05 00 00 callq 40143a <explode_bomb>

400f25: 48 83 c3 04 add $0x4,%rbx

400f29: 48 39 eb cmp %rbp,%rbx

400f2c: 75 e9 jne 400f17 <phase_2+0x1b>

400f2e: eb 0c jmp 400f3c <phase_2+0x40>

400f30: 48 8d 5c 24 04 lea 0x4(%rsp),%rbx

400f35: 48 8d 6c 24 18 lea 0x18(%rsp),%rbp

400f3a: eb db jmp 400f17 <phase_2+0x1b>

400f3c: 48 83 c4 28 add $0x28,%rsp

400f40: 5b pop %rbx

400f41: 5d pop %rbp

400f42: c3 retq

由callq read_six_numbers可知,phase_2调用了read_six_numbers函数并读取了6个数值。根据cmpl $0x1,(%rsp)可知,若地址%rsp处的值等于1,那么进入安全区域,否则就会引爆炸弹。由此可以得知,我们输入的第1个数字应该为1。然后phase_2跳转至0x400f30处执行指令lea 0x4(%rsp),%rbx,该指令的效果是将%rsp的值加4并存储于%rbx,这意味着%rbx的值实际上是下一个数的地址值。lea 0x18(%rsp),%rbp用于控制循环的次数,6个整型共占用24字节,恰好等于0x18。接着phase_2跳转至0x400f17处执行mov -0x4(%rbx),%eax指令,该指令的效果是使%eax的值等于M[%rbx-4]的值,即M[%rsp]的值,也就是第1个数的值。add %eax,%eax使%eax的值扩大为原来的2倍,cmp %eax,(%rbx)将下一个数的值与%eax的值作比较,若相等则跳转至安全区域0x400f25,否则拆弹失败。0x400f25处的指令为add $0x4,%rbx,该指令的效果是使%rbx存储下一个数的地址,与%rbp的值比较并在不相等的情况下跳转至0x400f17处循环执行指令。

综上,phase_2通过%rbx来获取输入的6个数字,通过%eax来控制比较的数值大小,%eax初始化为第1个数字的值,并在每次循环后增长至原来的2倍,一共6次循环。所以phase_2的解为1 2 4 8 16 32。

Phase 3

phase_3对应的代码如下所示。

0000000000400f43 <phase_3>:

400f43: 48 83 ec 18 sub $0x18,%rsp

400f47: 48 8d 4c 24 0c lea 0xc(%rsp),%rcx

400f4c: 48 8d 54 24 08 lea 0x8(%rsp),%rdx

400f51: be cf 25 40 00 mov $0x4025cf,%esi

400f56: b8 00 00 00 00 mov $0x0,%eax

400f5b: e8 90 fc ff ff callq 400bf0 <__isoc99_sscanf@plt>

400f60: 83 f8 01 cmp $0x1,%eax

400f63: 7f 05 jg 400f6a <phase_3+0x27>

400f65: e8 d0 04 00 00 callq 40143a <explode_bomb>

400f6a: 83 7c 24 08 07 cmpl $0x7,0x8(%rsp)

400f6f: 77 3c ja 400fad <phase_3+0x6a>

400f71: 8b 44 24 08 mov 0x8(%rsp),%eax

400f75: ff 24 c5 70 24 40 00 jmpq *0x402470(,%rax,8)

400f7c: b8 cf 00 00 00 mov $0xcf,%eax

400f81: eb 3b jmp 400fbe <phase_3+0x7b>

400f83: b8 c3 02 00 00 mov $0x2c3,%eax

400f88: eb 34 jmp 400fbe <phase_3+0x7b>

400f8a: b8 00 01 00 00 mov $0x100,%eax

400f8f: eb 2d jmp 400fbe <phase_3+0x7b>

400f91: b8 85 01 00 00 mov $0x185,%eax

400f96: eb 26 jmp 400fbe <phase_3+0x7b>

400f98: b8 ce 00 00 00 mov $0xce,%eax

400f9d: eb 1f jmp 400fbe <phase_3+0x7b>

400f9f: b8 aa 02 00 00 mov $0x2aa,%eax

400fa4: eb 18 jmp 400fbe <phase_3+0x7b>

400fa6: b8 47 01 00 00 mov $0x147,%eax

400fab: eb 11 jmp 400fbe <phase_3+0x7b>

400fad: e8 88 04 00 00 callq 40143a <explode_bomb>

400fb2: b8 00 00 00 00 mov $0x0,%eax

400fb7: eb 05 jmp 400fbe <phase_3+0x7b>

400fb9: b8 37 01 00 00 mov $0x137,%eax

400fbe: 3b 44 24 0c cmp 0xc(%rsp),%eax

400fc2: 74 05 je 400fc9 <phase_3+0x86>

400fc4: e8 71 04 00 00 callq 40143a <explode_bomb>

400fc9: 48 83 c4 18 add $0x18,%rsp

400fcd: c3 retq

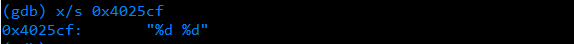

前3条指令非常普通,并不能吸引我们的注意,能够吸引我们的是mov $0x4025cf,%esi这条指令,常数0x4025cf应该是个内存地址,打印该内存地址的值,如下图所示。

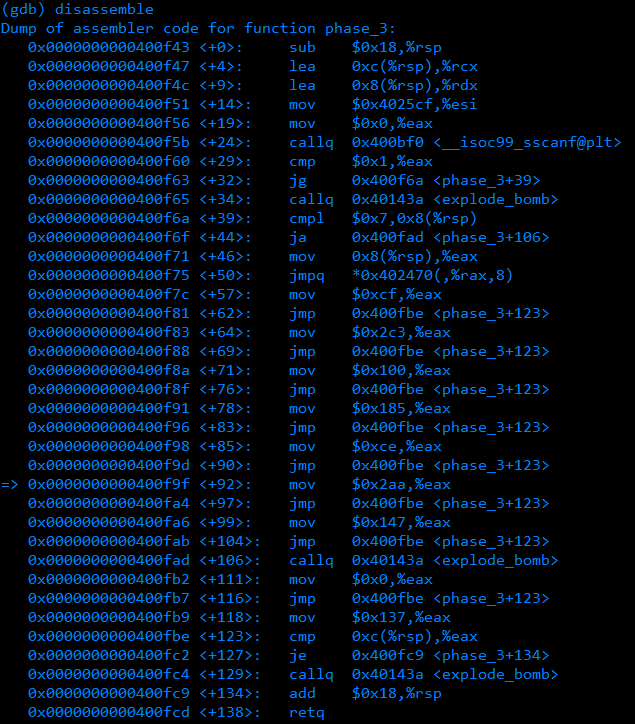

很容易把%d %d与callq 400bf0 <__isoc99_sscanf@plt>这条指令联系起来,由此我们基本知道,phase_3会输入2个值。scanf函数的返回值存储于%eax,该值代表输入值的个数,cmp $0x1,%eax将%eax的值与1做比较,如果输入值的个数大于1,跳转至安全区域,即指令cmpl $0x7,0x8(%rsp)处,否则拆弹失败。cmpl $0x7,0x8(%rsp)将输入的第一个数(以6为例)与7作比较,如果大于7,那么拆弹失败,否则执行指令mov 0x8(%rsp),%eax,该指令将第一个数存储于%eax中。接着执行指令jmpq *0x402470(,%rax,8),该指令是一个间接跳转指令,通过gdb得到执行该指令后的跳转位置,如下图所示。

mov $0x2aa,%eax指令将常数0x2aa移至%eax,然后执行jmp 0x400fbe <phase_3+123>跳转至0x400fbe处执行指令cmp 0xc(%rsp),%eax,该指令将第二个数与%eax做比较,若相等,安全退出,拆弹成功,否则拆弹失败。0x2aa的十进制值为682,因此phase_3输入的两个数应为6,682。

注意,第一个数并不一定是6,只要小于7即可。当第一个数的取值改变,那么在获取第二个数时会跳转到不同的分支,因此会得到不同的值。例如当第一个数等于5,那么第二个数应为206。

Phase 4

phase_4对应的代码如下所示。

000000000040100c <phase_4>:

40100c: 48 83 ec 18 sub $0x18,%rsp

401010: 48 8d 4c 24 0c lea 0xc(%rsp),%rcx

401015: 48 8d 54 24 08 lea 0x8(%rsp),%rdx

40101a: be cf 25 40 00 mov $0x4025cf,%esi

40101f: b8 00 00 00 00 mov $0x0,%eax

401024: e8 c7 fb ff ff callq 400bf0 <__isoc99_sscanf@plt>

401029: 83 f8 02 cmp $0x2,%eax

40102c: 75 07 jne 401035 <phase_4+0x29>

40102e: 83 7c 24 08 0e cmpl $0xe,0x8(%rsp)

401033: 76 05 jbe 40103a <phase_4+0x2e>

401035: e8 00 04 00 00 callq 40143a <explode_bomb>

40103a: ba 0e 00 00 00 mov $0xe,%edx

40103f: be 00 00 00 00 mov $0x0,%esi

401044: 8b 7c 24 08 mov 0x8(%rsp),%edi

401048: e8 81 ff ff ff callq 400fce <func4>

40104d: 85 c0 test %eax,%eax

40104f: 75 07 jne 401058 <phase_4+0x4c>

401051: 83 7c 24 0c 00 cmpl $0x0,0xc(%rsp)

401056: 74 05 je 40105d <phase_4+0x51>

401058: e8 dd 03 00 00 callq 40143a <explode_bomb>

40105d: 48 83 c4 18 add $0x18,%rsp

401061: c3 retq

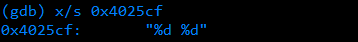

和phase_3类似,首先将内存地址为0x4025cf的内容打印出来,如下图所示。

由此得知,phase_4的输入应该为2个整数。在执行callq 400bf0 <__isoc99_sscanf@plt>指令后,返回值存储于%eax,然后判断%eax的值是否等于2,若不等于则会引爆炸弹,否则执行指令cmpl $0xe,0x8(%rsp),该指令将输入的第一个数与常数0xe做比较,根据jbe 40103a <phase_4+0x2e>,如果输入的第一个数大于0xe,那么拆弹失败,否则跳转到0x40103a处执行mov $0xe,%edx指令。接下来可以看到phase_4调用了函数func4,而mov $0xe,%edx、mov $0x0,%esi和mov 0x8(%rsp),%edi这三条指令用于设置func4的参数,根据x86-64寄存器使用规范,第一个、第二个和第三个参数分别存储于寄存器%edi、%esi和%edx。

在查看func4对应的代码之前,先观察执行callq 400fce <func4>指令之后phase_4的操作:test %eax,%eax指令检查%eax的值是否等于0,如果不等于0,则会引爆炸弹,否则执行指令cmpl $0x0,0xc(%rsp),该指令将输入的第二个数与0做比较,如果相等,那么phase_4正常退出,拆弹成功。因此,phase_4的第二个输入值即为0。

经过以上的分析,可以意识到phase_4的核心目标在于要让func4执行后,%eax的值等于0,这取决于输入的第一个数。接着需要分析func4执行的操作,其对应代码如下所示。

0000000000400fce <func4>:

400fce: 48 83 ec 08 sub $0x8,%rsp

400fd2: 89 d0 mov %edx,%eax

400fd4: 29 f0 sub %esi,%eax

400fd6: 89 c1 mov %eax,%ecx

400fd8: c1 e9 1f shr $0x1f,%ecx

400fdb: 01 c8 add %ecx,%eax

400fdd: d1 f8 sar %eax

400fdf: 8d 0c 30 lea (%rax,%rsi,1),%ecx

400fe2: 39 f9 cmp %edi,%ecx

400fe4: 7e 0c jle 400ff2 <func4+0x24>

400fe6: 8d 51 ff lea -0x1(%rcx),%edx

400fe9: e8 e0 ff ff ff callq 400fce <func4>

400fee: 01 c0 add %eax,%eax

400ff0: eb 15 jmp 401007 <func4+0x39>

400ff2: b8 00 00 00 00 mov $0x0,%eax

400ff7: 39 f9 cmp %edi,%ecx

400ff9: 7d 0c jge 401007 <func4+0x39>

400ffb: 8d 71 01 lea 0x1(%rcx),%esi

400ffe: e8 cb ff ff ff callq 400fce <func4>

401003: 8d 44 00 01 lea 0x1(%rax,%rax,1),%eax

401007: 48 83 c4 08 add $0x8,%rsp

40100b: c3 retq

在分析func4之前,不要忘了传递到func4的三个参数分别存储于寄存器%edi、%esi和%edx,其值分别为x(输入的第一个数)、0和14。在0x400fe9处执行了指令callq 400fce <func4>,因此func4很可能是个递归函数,我们将func4翻译成等价的C代码,如下所示。

void func4(int x, int y, int z) {

int t = z - y;

int k = t >> 31;

t = (t + k) >> 1;

k = t + y;

if(k <= x) {

t = 0;

if(k >= x) {

return;

}else {

y = k + 1;

func4(x, y, z);

}

}else {

z = k - 1;

func4(x, y, z);

}

}

func4的目的是要让函数退出后%eax的值为0,而在0x400ff2处mov $0x0,%eax显示的将%eax的值设置为0,该指令对应于C代码中的t = 0。并且,func4执行递归的退出条件为k == x,其中x对应于输入的第一个数,而k则可以通过一系列计算得到,由于y = 0且z = 14,易知k = 7,因此输入的第一个数即为7。将字符串7 0作为phase_4的输入,拆弹成功,如下图所示。

Phase 5

phase_5对应的代码如下所示。

0000000000401062 <phase_5>:

401062: 53 push %rbx

401063: 48 83 ec 20 sub $0x20,%rsp

401067: 48 89 fb mov %rdi,%rbx

40106a: 64 48 8b 04 25 28 00 mov %fs:0x28,%rax

401071: 00 00

401073: 48 89 44 24 18 mov %rax,0x18(%rsp)

401078: 31 c0 xor %eax,%eax

40107a: e8 9c 02 00 00 callq 40131b <string_length>

40107f: 83 f8 06 cmp $0x6,%eax

401082: 74 4e je 4010d2 <phase_5+0x70>

401084: e8 b1 03 00 00 callq 40143a <explode_bomb>

401089: eb 47 jmp 4010d2 <phase_5+0x70>

40108b: 0f b6 0c 03 movzbl (%rbx,%rax,1),%ecx

40108f: 88 0c 24 mov %cl,(%rsp)

401092: 48 8b 14 24 mov (%rsp),%rdx

401096: 83 e2 0f and $0xf,%edx

401099: 0f b6 92 b0 24 40 00 movzbl 0x4024b0(%rdx),%edx

4010a0: 88 54 04 10 mov %dl,0x10(%rsp,%rax,1)

4010a4: 48 83 c0 01 add $0x1,%rax

4010a8: 48 83 f8 06 cmp $0x6,%rax

4010ac: 75 dd jne 40108b <phase_5+0x29>

4010ae: c6 44 24 16 00 movb $0x0,0x16(%rsp)

4010b3: be 5e 24 40 00 mov $0x40245e,%esi

4010b8: 48 8d 7c 24 10 lea 0x10(%rsp),%rdi

4010bd: e8 76 02 00 00 callq 401338 <strings_not_equal>

4010c2: 85 c0 test %eax,%eax

4010c4: 74 13 je 4010d9 <phase_5+0x77>

4010c6: e8 6f 03 00 00 callq 40143a <explode_bomb>

4010cb: 0f 1f 44 00 00 nopl 0x0(%rax,%rax,1)

4010d0: eb 07 jmp 4010d9 <phase_5+0x77>

4010d2: b8 00 00 00 00 mov $0x0,%eax

4010d7: eb b2 jmp 40108b <phase_5+0x29>

4010d9: 48 8b 44 24 18 mov 0x18(%rsp),%rax

4010de: 64 48 33 04 25 28 00 xor %fs:0x28,%rax

4010e5: 00 00

4010e7: 74 05 je 4010ee <phase_5+0x8c>

4010e9: e8 42 fa ff ff callq 400b30 <__stack_chk_fail@plt>

4010ee: 48 83 c4 20 add $0x20,%rsp

4010f2: 5b pop %rbx

4010f3: c3 retq

根据x86-64寄存器使用规范,%rdi寄存器存储的是第一个参数的值,由于输入的是字符串,因此%rdi存储的应该是输入字符串的起始地址。0x401067处的指令mov %rdi,%rbx将字符串起始地址保存在%rbx中,即%rbx为基址寄存器。指令xor %eax,%eax的作用是将%eax清零,接着调用string_length函数获取输入字符串的长度,并将长度值(返回值)存储于%eax。指令cmp $0x6,%eax将string_length的返回值与常数6作比较,若不相等则会引爆炸弹,由此可以得知,phase_5的输入字符串长度应该等于6。

当输入字符串的长度等于6,phase_5跳转至0x4010d2处执行指令mov $0x0,%eax,接着又跳转至0x40108b处执行指令movzbl (%rbx,%rax,1),%ecx,可以发现0x40108b至0x4010ac构成了一个循环,且在循环退出后在0x4010bd处调动了strings_not_equal来比较字符串是否相等,若相等,则拆弹成功。其中,由mov $0x40245e,%esi指令可知,待比较的字符串存储于地址0x40245e处,打印以该地址作为起始地址的字符串,如下图所示。

待比较的字符串为flyers,且长度也为6。所以,接下来的关键任务是需要对循环操作进行分析,理解该循环操作对输入字符串做了哪些操作。提取循环操作的代码,如下所示。

40108b: 0f b6 0c 03 movzbl (%rbx,%rax,1),%ecx

40108f: 88 0c 24 mov %cl,(%rsp)

401092: 48 8b 14 24 mov (%rsp),%rdx

401096: 83 e2 0f and $0xf,%edx

401099: 0f b6 92 b0 24 40 00 movzbl 0x4024b0(%rdx),%edx

4010a0: 88 54 04 10 mov %dl,0x10(%rsp,%rax,1)

4010a4: 48 83 c0 01 add $0x1,%rax

4010a8: 48 83 f8 06 cmp $0x6,%rax

4010ac: 75 dd jne 40108b <phase_5+0x29>

由于%rbx存储的是输入字符串的起始地址,%rax初始化为0,其作用等价于下标,因此movzbl (%rbx,%rax,1),%ecx指令的作用是将字符串的第%rax个字符存储于%ecx,movzbl意味做了零扩展。接着,mov %cl,(%rsp)指令取%ecx的低8位,即一个字符的大小,通过内存间接存储至%rdx中。and $0xf,%edx指令将%edx的值与常数0xf进行位与,由指令movzbl 0x4024b0(%rdx),%edx可知,位与后的值将会作为偏移量,以0x4024b0为基址,将偏移后的值存储至%edx。最后,指令mov %dl,0x10(%rsp,%rax,1)以%edx低8位的值作为新的字符,对原有字符进行替换。

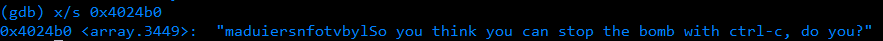

综上,phase_5遍历输入字符串的每个字符,将字符的低4位作为偏移量,以0x4024b0为起始地址,将新地址对应的字符替换原有字符,最终得到flyers字符串。打印0x4024b0处的内容,如下图所示。

例如,如果要得到字符f,那么偏移量应为9,二进制表示为1001,通过查找ASCII表,可知字符i的ASCII编码为01101001,满足要求。剩余5个字符采用同样的策略可以依次求得,最终,phase_5的输入字符串为ionefg。

Phase 6

phase_6对应的代码非常长,如下所示。

00000000004010f4 <phase_6>:

4010f4: 41 56 push %r14

4010f6: 41 55 push %r13

4010f8: 41 54 push %r12

4010fa: 55 push %rbp

4010fb: 53 push %rbx

4010fc: 48 83 ec 50 sub $0x50,%rsp

401100: 49 89 e5 mov %rsp,%r13

401103: 48 89 e6 mov %rsp,%rsi

401106: e8 51 03 00 00 callq 40145c <read_six_numbers>

40110b: 49 89 e6 mov %rsp,%r14 # %r14存储数组起始地址

40110e: 41 bc 00 00 00 00 mov $0x0,%r12d # 将%r12d初始化为0

#################### Section 1:确认数组中所有的元素小于等于6且不存在重复值 ###################

401114: 4c 89 ed mov %r13,%rbp # %r13和%rbp存储数组某个元素的地址,并不是第1个元素,意识到这点需要结合0x40114d处的指令

401117: 41 8b 45 00 mov 0x0(%r13),%eax # %eax存储第%r13个数

40111b: 83 e8 01 sub $0x1,%eax # 将%eax的值减1

40111e: 83 f8 05 cmp $0x5,%eax # 将%eax的值与常数5做比较

401121: 76 05 jbe 401128 <phase_6+0x34>

401123: e8 12 03 00 00 callq 40143a <explode_bomb>

401128: 41 83 c4 01 add $0x1,%r12d # 如果%eax的值小于等于5,%r12d加1

40112c: 41 83 fc 06 cmp $0x6,%r12d # 将%r12d与常数6做比较

401130: 74 21 je 401153 <phase_6+0x5f>

401132: 44 89 e3 mov %r12d,%ebx # %ebx起了数组下标的作用

# 用于判断数组6个数是否存在重复值,若存在,引爆炸弹

401135: 48 63 c3 movslq %ebx,%rax # 将数组下标存储至%rax

401138: 8b 04 84 mov (%rsp,%rax,4),%eax # 将下一个数存储至%eax

40113b: 39 45 00 cmp %eax,0x0(%rbp) # 将第1个数与%eax的值(当前数)做比较

40113e: 75 05 jne 401145 <phase_6+0x51> # 若相等,引爆炸弹

401140: e8 f5 02 00 00 callq 40143a <explode_bomb>

401145: 83 c3 01 add $0x1,%ebx # 数组下标加1

401148: 83 fb 05 cmp $0x5,%ebx # 判断数组下标是否越界(<=5)

40114b: 7e e8 jle 401135 <phase_6+0x41>

40114d: 49 83 c5 04 add $0x4,%r13 # %r13存储数组下一个数的地址

401151: eb c1 jmp 401114 <phase_6+0x20>

####################################### Section 1 end ######################################

################ Section 2:用7减去数组的每个元素,并将相减后的元素替换原有元素 #################

401153: 48 8d 74 24 18 lea 0x18(%rsp),%rsi # 0x18(%rsp)是数组的边界地址:0x18 = 24

401158: 4c 89 f0 mov %r14,%rax # 将数组起始地址存储于%rax

40115b: b9 07 00 00 00 mov $0x7,%ecx

401160: 89 ca mov %ecx,%edx # %edx = 7

401162: 2b 10 sub (%rax),%edx # %edx = 7 - 数组元素

401164: 89 10 mov %edx,(%rax) # 用相减后的元素(%edx)替换原有元素

401166: 48 83 c0 04 add $0x4,%rax # %rax存储数组下一个元素的地址

40116a: 48 39 f0 cmp %rsi,%rax # 判断是否越界

40116d: 75 f1 jne 401160 <phase_6+0x6c>

####################################### Section 2 end ######################################

########################## Section 3:根据输入数组重排结构体数组 ##############################

40116f: be 00 00 00 00 mov $0x0,%esi # 将%esi初始化为0,作为数组下标

401174: eb 21 jmp 401197 <phase_6+0xa3>

401176: 48 8b 52 08 mov 0x8(%rdx),%rdx # 0x8(%rdx)为下一个元素的地址

40117a: 83 c0 01 add $0x1,%eax

40117d: 39 c8 cmp %ecx,%eax # %ecx存储了数组当前值(第%esi个元素)

40117f: 75 f5 jne 401176 <phase_6+0x82>

401181: eb 05 jmp 401188 <phase_6+0x94>

401183: ba d0 32 60 00 mov $0x6032d0,%edx # %edx存储结构体数组第1个元素的地址

401188: 48 89 54 74 20 mov %rdx,0x20(%rsp,%rsi,2) # %rsi的初始值为0;该指令的作用是将结构体数组的第%ecx个元素的地址存储在内存的某个位置(以%rsp + 0x20为基地址,%rsi为偏移量)

40118d: 48 83 c6 04 add $0x4,%rsi # 增加偏移量

401191: 48 83 fe 18 cmp $0x18,%rsi

401195: 74 14 je 4011ab <phase_6+0xb7>

401197: 8b 0c 34 mov (%rsp,%rsi,1),%ecx # %ecx存储数组第%esi个元素

40119a: 83 f9 01 cmp $0x1,%ecx # 将数组第%esi个元素与常数1做比较

40119d: 7e e4 jle 401183 <phase_6+0x8f> # 实际上不会小于1,如果数组的第1个元素等于1,那么跳转至0x401183处

40119f: b8 01 00 00 00 mov $0x1,%eax

4011a4: ba d0 32 60 00 mov $0x6032d0,%edx # %edx存储结构体数组第1个元素的地址

4011a9: eb cb jmp 401176 <phase_6+0x82>

####################################### Section 3 end ######################################

######################### Section 4:修改结构体数组元素的next域值 #############################

4011ab: 48 8b 5c 24 20 mov 0x20(%rsp),%rbx # %rbx存储地址数组的第1个元素的值

4011b0: 48 8d 44 24 28 lea 0x28(%rsp),%rax # %rax存储地址数组的第2个元素的地址

4011b5: 48 8d 74 24 50 lea 0x50(%rsp),%rsi

4011ba: 48 89 d9 mov %rbx,%rcx # %rcx存储地址数组的第1个元素的值

# 下面用i和i+1来表示元素位置

4011bd: 48 8b 10 mov (%rax),%rdx # %rdx存储地址数组的第i+1个元素的值

4011c0: 48 89 51 08 mov %rdx,0x8(%rcx) # 把第i+1和元素的值存储于第i个结构体元素的next域中,next域的地址为0x8(%rcx)的值

4011c4: 48 83 c0 08 add $0x8,%rax

4011c8: 48 39 f0 cmp %rsi,%rax

4011cb: 74 05 je 4011d2 <phase_6+0xde>

4011cd: 48 89 d1 mov %rdx,%rcx

4011d0: eb eb jmp 4011bd <phase_6+0xc9>

####################################### Section 4 end ######################################

######################### Section 5:判断结构体数组是否是递减序列 #############################

4011d2: 48 c7 42 08 00 00 00 movq $0x0,0x8(%rdx)

4011d9: 00

4011da: bd 05 00 00 00 mov $0x5,%ebp

4011df: 48 8b 43 08 mov 0x8(%rbx),%rax

4011e3: 8b 00 mov (%rax),%eax

4011e5: 39 03 cmp %eax,(%rbx)

4011e7: 7d 05 jge 4011ee <phase_6+0xfa>

4011e9: e8 4c 02 00 00 callq 40143a <explode_bomb>

4011ee: 48 8b 5b 08 mov 0x8(%rbx),%rbx

4011f2: 83 ed 01 sub $0x1,%ebp

4011f5: 75 e8 jne 4011df <phase_6+0xeb>

####################################### Section 5 end ######################################

4011f7: 48 83 c4 50 add $0x50,%rsp

4011fb: 5b pop %rbx

4011fc: 5d pop %rbp

4011fd: 41 5c pop %r12

4011ff: 41 5d pop %r13

401201: 41 5e pop %r14

401203: c3 retq

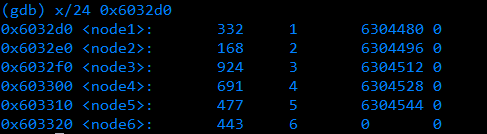

分析清楚phase_6非常需要耐心,我将phase_6划分为5个Section,每个Section完成特定的功能,详细的注释直接附到了相关代码。前两个Section不难理解:Section 1确保输入数组的值的范围在1 ~ 6且不存在重复值;Section 2用7减去输入数组的每个元素,相当于求补。Section 3中出现了一个常数地址,使用gdb将该地址存储的内容打印出来,如下图所示。

可以意识到这其实是一个链表数据结构,链表的节点由3部分组成:value 1、value 2和一个地址值(next域,指向下一个节点)。Section 3根据我们输入的数组,按照数组元素的值将对应结构体数组中的元素的首地址存储到内存的某个位置(mov %rdx,0x20(%rsp,%rsi,2))。例如,假设输入数组为[3, 4, 5, 6, 1, 2],那么Section 3首先会将结构体数组的第3个元素的地址存储到0x20(%rsp,%rsi,2)处,接着将结构体数组的第4个元素……依次类推。

Section 4根据Section 3构建的地址数组,修改结构体数组的next域的值,实现单链表的排序操作。Section 5进行验证,要求单链表递减排序,若满足要求,那么拆弹成功。

综上,根据已有的结构体数组以及phase_6的操作,若要实现单链表的递减排序,应将第3个节点放在第1位,将第4个节点放在第2位……最终得到序列:[3, 4, 5, 6, 1, 2]。不要忘记Section 2中的求补操作,所以phase_6的输入序列应该为[4, 3, 2, 1, 6, 5]。

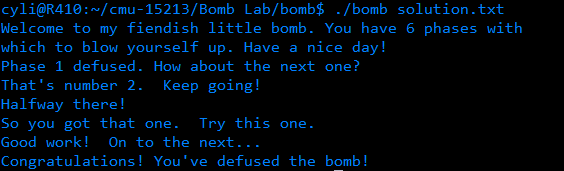

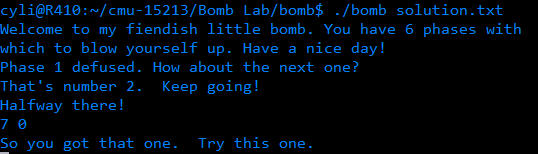

小结

至此,Bomb Lab包含了6个phase全部拆弹成功。将输入序列存储在文件,然后将文件作为bomb二进制文件的参数,运行结果如下图所示。